SSL/TLS 安全传输

目录

简介

SSL(Secure Sockets Layer)是网景(Netscape)公司在1990年推出的私有协议,历史上总共有三个版本:SSL 1.0、SSL 2.0、SSL 3.0。

TLS(Transport Layer Security)是SSL的互联网标准版本,目前有TLS 1.2和TLS 1.3两个版本。

要解决的问题

互联网的数据传输会遇到下面3个问题:

- 窃听:任何人可以通过抓包工具都可以轻易获取到链路中传输的数据

- 篡改:数据传输链路中,直接修改传输的信息,例如把账户从 +1 元改成 +100000元

- 伪装:将自己伪装成MySQL server,诱导用户泄漏账户和密码

加密 – 解决窃听问题

对通信数据进行加密,可以防止数据被窃听,但需要一个通信密钥,这里又会遇到一个问题:通信密钥怎么传输?

通信密钥传输方式

通信密钥传输使用非对称加密算法:

- Server 把公钥传递给 Client

- Client 生成通信密钥,并用 Server 的公钥加密通信密钥,发送给 Server 端

- Server 端收到通信密钥,用私钥解密,通信密钥协商完成

通信密钥传输存在的问题

无法解决伪装问题。

证书 – 解决伪装问题

基本原理:需要一个权威、公认的证书机构。

但是这里依然存在一个 BUG,假设 A 和 B 是同一个骗子团队,是杀猪盘怎么办?因此 A 的公钥在对外公布的时候,也得包装成一个证书,让一个大家公认的权威者 O 进行签名。

- 证书颁布者 A 用私钥对 B 的证书内容进行加密计算,得出密文,同时对外公布 A 的公钥

- C 连接 B 的时候,先拿到 B 的证书,然后拿到 A 的公钥,对 B 证书内容做计算,如果计算结果和证书签名一致,说明 B 证书是合法可以信任的

- O 对外公布自己的公钥,包装成一个证书,证书的颁布者和主体都是他自身,他就是终极的自明的权威。A 使用 O 证书的公钥进行签名

TLS/SSL 认证方式

Extended Validation (EV)

EV 证书带有绿色地址栏,这是 Internet 上公认的信任标志。EV 证书是主要的 TLS 证书。对于安全性和消费者信任至关重要的站点,例如大型电子商务站点,应认真考虑 EV 证书。

Organization Validation (OV)

OV 证书不带有绿色地址栏,但可以激活许多浏览器信任指示符。OV 证书要求业务由证书颁发机构验证。该组织的名称将列在证书上,以加强信任。公司、政府和其他想要为其访问者提供额外信任的实体使用 OV。如果出于某种原因无法获得 EV 证书,则 OV 证书对于电子商务网站尤为重要。

Domain Validation (DV)

DV 证书提供了行业标准的加密(与其他证书类型处于同一级别),但没有其他很多。除了成本低(甚至免费)外,域验证(DV)证书的另一个好处是它可以在短短几分钟内颁发,因为证书颁发机构只需验证您拥有要保护的域,这通常很容易自动化的过程。

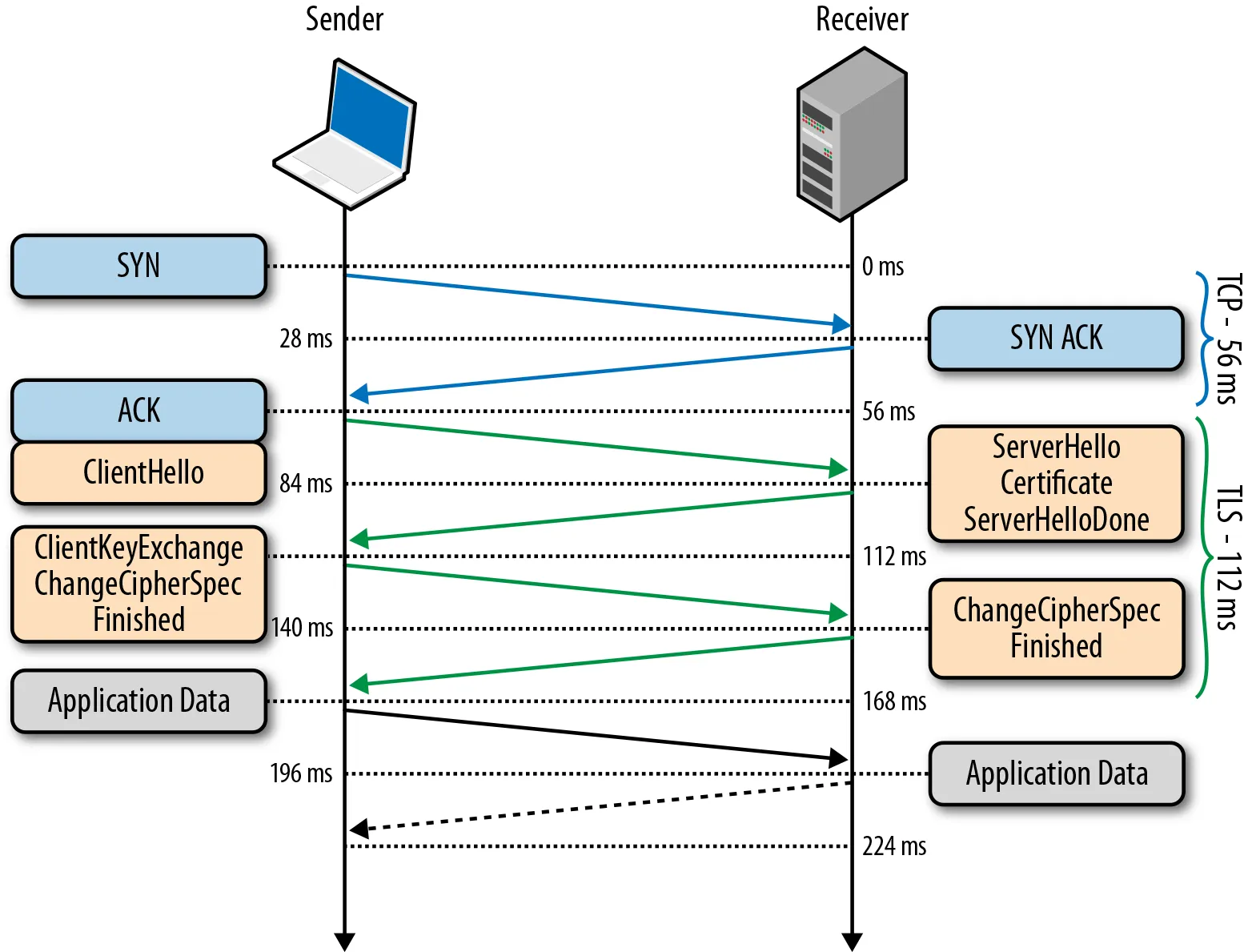

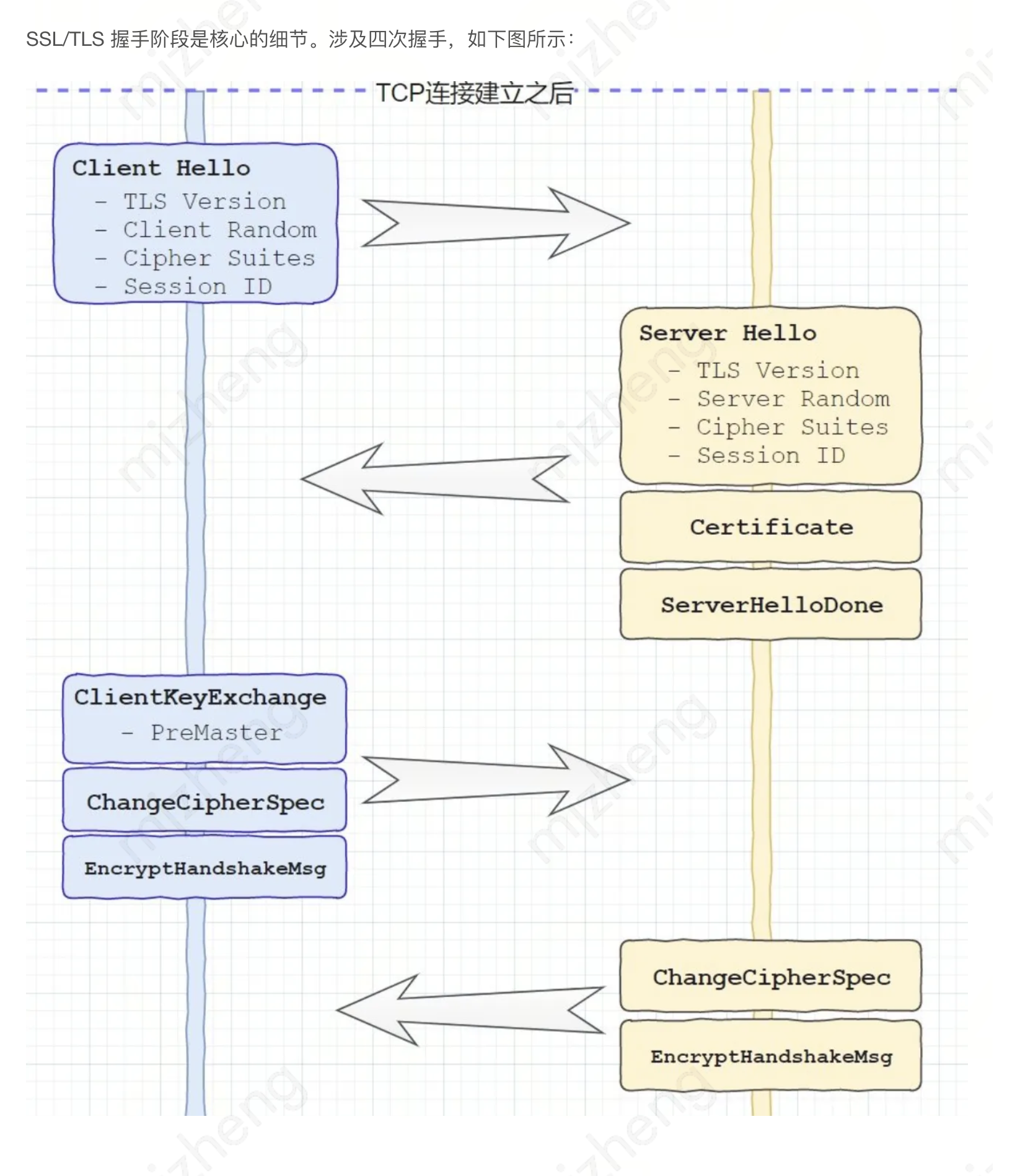

TLS 1.2

TLS 1.2 采用 4 次握手,头 2 次交换证书,后 2 次交换通信密钥。

TLS 1.3

(待补充)